Herramientas de Monitoreo Industrial a Distancia

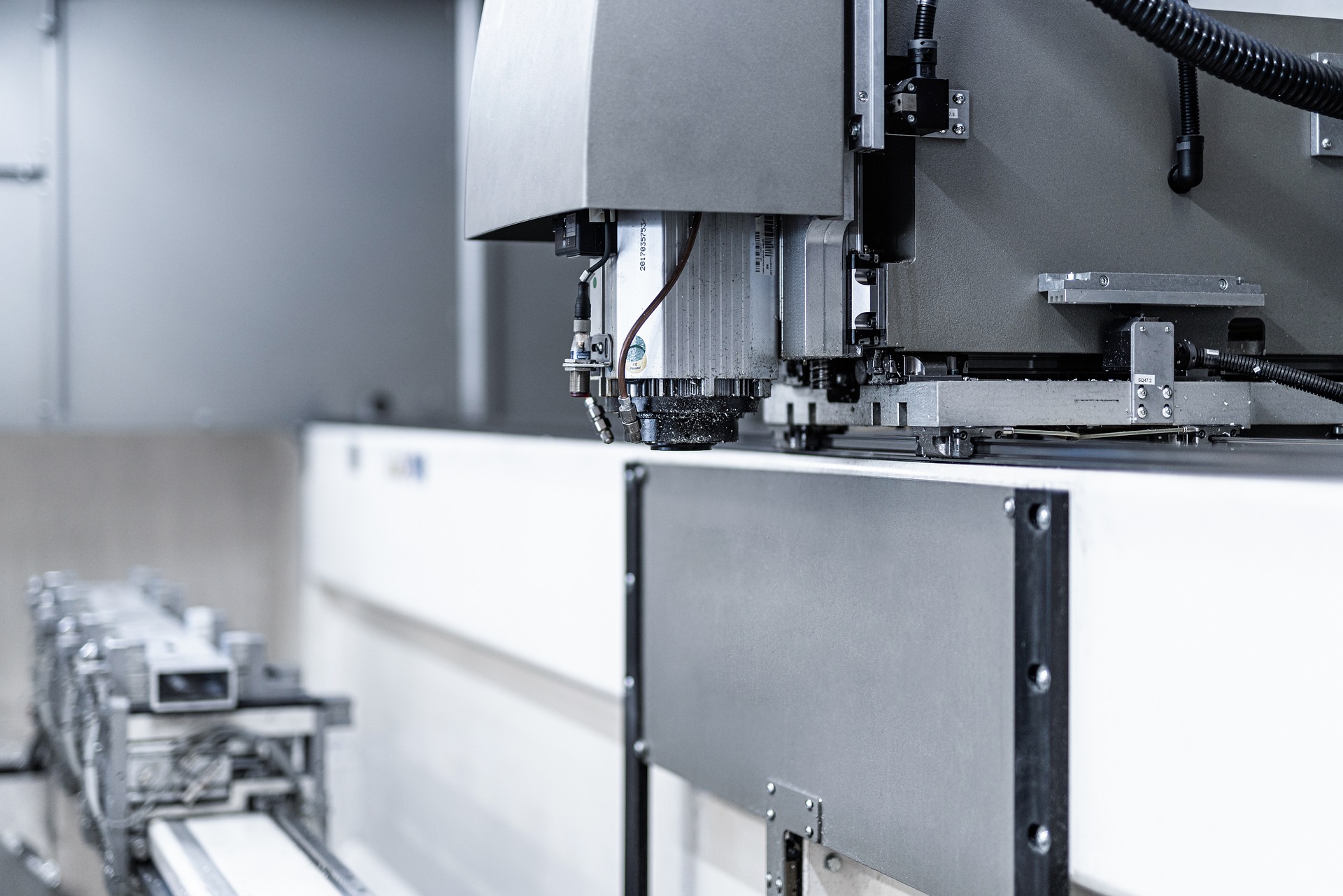

El monitoreo industrial remoto se ha convertido en una necesidad crítica para las empresas modernas que buscan mantener la continuidad operacional y optimizar sus procesos. Las herramientas especializadas permiten supervisar equipos, sistemas y procesos desde ubicaciones distantes, proporcionando datos en tiempo real que facilitan la toma de decisiones informadas. Esta tecnología resulta especialmente valiosa en sectores como manufactura, energía, petroquímica y utilities, donde la supervisión continua es fundamental para garantizar la seguridad y eficiencia operacional.

¿Qué es el Acceso Privilegiado Remoto para Sistemas OT y Ciberfísicos?

El acceso privilegiado remoto para sistemas de tecnología operacional (OT) y ciberfísicos representa una evolución crítica en la gestión industrial moderna. Estos sistemas permiten a los operadores y técnicos especializados conectarse de manera segura a equipos industriales, sensores y controladores desde ubicaciones remotas. La integración entre sistemas de información (IT) y tecnología operacional (OT) requiere protocolos de seguridad robustos que protejan tanto la integridad de los datos como la continuidad de los procesos productivos.

Los sistemas ciberfísicos combinan elementos computacionales con procesos físicos, creando redes interconectadas que monitorizan y controlan infraestructuras críticas. El acceso privilegiado a estos sistemas debe implementarse con múltiples capas de autenticación y autorización para prevenir intrusiones maliciosas que podrían comprometer la seguridad industrial.

Obtén Información sobre Software de Acceso Remoto y Control

El software de acceso remoto industrial incorpora funcionalidades específicas diseñadas para entornos operacionales complejos. Estas herramientas proporcionan interfaces intuitivas que permiten visualizar datos de sensores, ajustar parámetros de control y ejecutar comandos de mantenimiento sin requerir presencia física en las instalaciones.

Las plataformas modernas incluyen capacidades de diagnóstico predictivo, análisis de tendencias y generación de alertas automáticas. Los operadores pueden acceder a dashboards personalizables que muestran métricas clave como temperatura, presión, velocidad de rotación y consumo energético. La información se presenta mediante gráficos interactivos y reportes detallados que facilitan la identificación de patrones y anomalías operacionales.

Software de Acceso y Control Remoto: Características Principales

Las soluciones de control remoto industrial se caracterizan por su robustez, seguridad y capacidad de integración con sistemas existentes. Estas herramientas deben cumplir con estándares industriales específicos como IEC 61850, Modbus, DNP3 y OPC-UA para garantizar la compatibilidad con equipos de diferentes fabricantes.

La arquitectura de estas plataformas incluye módulos de comunicación redundantes, sistemas de respaldo automático y protocolos de recuperación ante fallos. Los usuarios pueden configurar perfiles de acceso personalizados que limitan las funcionalidades disponibles según el rol y las responsabilidades de cada operador.

Beneficios Operacionales del Monitoreo Remoto

La implementación de herramientas de monitoreo remoto genera beneficios tangibles en múltiples aspectos operacionales. La reducción de tiempos de respuesta ante incidencias permite minimizar paradas no programadas y optimizar la disponibilidad de equipos críticos. Los técnicos pueden diagnosticar problemas y ejecutar correcciones desde ubicaciones centralizadas, reduciendo significativamente los costos de desplazamiento y el tiempo de resolución.

El análisis continuo de datos operacionales facilita la implementación de estrategias de mantenimiento predictivo que extienden la vida útil de los equipos y reducen los costos de mantenimiento correctivo. Las empresas reportan mejoras en la eficiencia energética del 15-25% tras implementar sistemas de monitoreo remoto integral.

Consideraciones de Seguridad y Cumplimiento Normativo

La seguridad en sistemas de monitoreo remoto industrial requiere un enfoque multicapa que proteja tanto las comunicaciones como el acceso a sistemas críticos. Las soluciones deben implementar cifrado de extremo a extremo, autenticación multifactor y monitoreo continuo de actividades de acceso.

El cumplimiento con normativas como ISO 27001, IEC 62443 y regulaciones sectoriales específicas es fundamental para garantizar la conformidad legal y operacional. Las empresas deben establecer políticas claras de gestión de accesos, auditorías periódicas y procedimientos de respuesta ante incidentes de seguridad.

| Proveedor | Tipo de Solución | Características Principales | Estimación de Costo |

|---|---|---|---|

| Schneider Electric | SCADA/HMI Remoto | EcoStruxure, conectividad IoT, análisis predictivo | €15,000-50,000 anuales |

| Siemens | Control Industrial Remoto | SIMATIC, integración cloud, ciberseguridad avanzada | €20,000-60,000 anuales |

| Rockwell Automation | Monitoreo OT Remoto | FactoryTalk, análisis de datos, mantenimiento predictivo | €18,000-45,000 anuales |

| ABB | Sistemas Ciberfísicos | ABB Ability, gemelos digitales, optimización energética | €25,000-70,000 anuales |

Los precios, tarifas o estimaciones de costos mencionados en este artículo se basan en la información más reciente disponible, pero pueden cambiar con el tiempo. Se recomienda realizar investigación independiente antes de tomar decisiones financieras.

Implementación y Mejores Prácticas

La implementación exitosa de herramientas de monitoreo remoto requiere una planificación detallada que considere la infraestructura existente, los requisitos operacionales y las limitaciones presupuestarias. Las empresas deben realizar evaluaciones exhaustivas de sus sistemas actuales para identificar oportunidades de integración y posibles incompatibilidades técnicas.

La formación del personal operativo resulta crucial para maximizar el retorno de inversión. Los operadores deben familiarizarse con las nuevas interfaces, procedimientos de seguridad y protocolos de respuesta ante emergencias. Las mejores prácticas incluyen la implementación gradual por fases, pruebas exhaustivas en entornos controlados y el establecimiento de métricas de rendimiento claras para evaluar la efectividad del sistema.