Сигурен достъп: умни стъпки за телефони и таблети

Все повече екипи използват смартфони и таблети за работа, обмен на файлове и достъп до фирмени системи. За да останат данните защитени, е важно да се прилага последователен контрол на достъпа, политики за устройства и ясни правила за употреба. Тези умни стъпки помагат да се намали рискът от пробиви и загуба на информация.

Смартфоните и таблетите се превърнаха в основни работни инструменти, а сигурният достъп до поща, облачни системи и вътрешни приложения е критичен. Управлението на отдалечени устройства и добре дефинирани политики правят разлика между удобство и уязвимост. Ключът е в комбинацията от силна идентификация, проверка на състоянието на устройството и ясни правила за това кой, до какво и при какви условия получава достъп. Така се намалява рискът от компрометиране на акаунти и изтичане на данни, без да се жертва продуктивността на хората в движение.

Достъп Контрол: основи и принципи

Контролът на достъпа определя кои потребители и устройства могат да отварят конкретни ресурси и при какви условия. Моделите с минимални привилегии ограничават правата до необходимия минимум, а многофакторната автентикация добавя допълнителен слой сигурност. Комбинирането на идентичност, роля и контекст (локация, мрежа, време) намалява вероятността за неоторизиран вход.

Съвременният подход следва идеи, близки до нулево доверие: непрекъсната проверка на самоличността и състоянието на устройството преди и по време на сесия. Състоянието включва актуализации на операционната система, шифроване, активиран екранен заключващ код и отсъствие на рисков софтуер. Регистрирането на действия (логове) подпомага проследимостта и реакцията при инциденти.

Умни стъпки за Контрол на достъпа

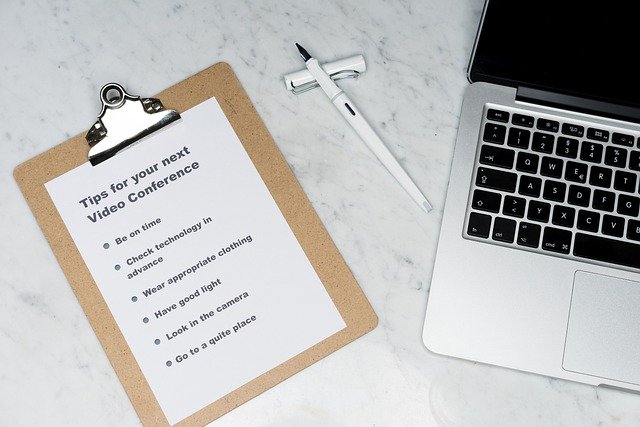

Умните стъпки комбинират технически мерки и навици на потребителите. Те са ефективни, когато са част от последователни политики, които се прилагат за всички служители и устройства, независимо дали са фирмени или лични (BYOD), и когато периодично се преглеждат и подобряват.

- Активирайте многофакторна автентикация за критични системи и поща, като предпочитате токени или приложения за генериране на кодове пред SMS.

- Налагайте силни екранни кодове и биометрия; настройте автоматично заключване след кратка неактивност и защита от многократни грешни опити.

- Уверете се, че шифроването на устройството е включено; използвайте защитено съхранение на ключове и избягвайте отключени бутлоудъри.

- Включете автоматични актуализации на операционната система и приложенията; дефинирайте срокове за критични пачове.

- Ограничете приложенията до одобрен списък; контролирайте разрешенията и забранявайте инсталиране от неизвестни източници.

- Използвайте защитени мрежови връзки: политика за корпоративен Wi‑Fi, VPN при достъп до вътрешни ресурси и ограничаване на небезопасни точки за достъп.

- Прилагайте условен достъп според състоянието на устройството: отказ, ако няма актуализации, шифроване или екранен код.

- Възползвайте се от контейнеризация или работен профил, за да отделите служебните данни от личните на едно устройство.

- Разрешете отдалечено заключване и изтриване при загуба; настройте функции за намиране на устройство и известяване при SIM смяна.

- Обучавайте потребителите относно фишинг, измами и безопасна работа с прикачени файлове и линкове.

Достъп Контрол за телефон: настройки и практики

За смартфоните специфичните настройки имат пряко отражение върху сигурността. Настройте PIN/парола и биометрия, активирайте шифроване и проверете да има автоматични архиви на важните служебни данни в одобрена среда. Разделянето на служебна и лична информация чрез работен профил или контейнер улеснява прилагането на политики, без да се нарушава личното пространство.

Управлението на приложенията е критично: изисквайте инсталации само от официални магазини, преглеждайте разрешенията (контакти, камера, местоположение) и премахвайте ненужни достъпи. За пътуващи потребители добавете правила за блокиране на несигурни Wi‑Fi мрежи, принудителна употреба на VPN към фирмените ресурси и контрол на споделянето чрез Bluetooth и точка за достъп. При инцидент следвайте план: незабавно докладване, отдалечено заключване/изтриване и преглед на логовете за неоторизирани опити.

В организациите в България допълнително значение имат поверителността и съответствието с регулациите. Принципът за минимизиране на данните, ясни политики за BYOD, информиране на служителите какви метаданни събира администраторът и защита на личната кореспонденция укрепват доверието. Регулярните одити и тестване на политиките гарантират, че Контрол на достъпа и правилата за смартфони и таблети остават ефективни при промени в мобилните платформи и заплахите.

Заключение: Сигурният достъп до фирмени системи през телефони и таблети изисква повече от силна парола. Комбинацията от Контрол на достъпа, умни стъпки за прилагането му и специфични настройки за мобилни устройства намалява риска и запазва продуктивността. С постоянен преглед на политиките и обучение на потребителите мерките остават актуални и ефективни във всяка среда.